Veille technologique

Éléments clés de ma veille technologique

La veille technologique consiste à organiser de manière systématique la collecte, l’analyse et la diffusion d’informations techniques indispensables à la protection et au développement des entreprises. Elle permet d’anticiper les évolutions, d’identifier les innovations et de saisir les opportunités technologiques et stratégiques. Les acteurs de la veille peuvent provenir de différents services tels que la R&D, le marketing ou encore le support client. Cet outil est essentiel pour anticiper les mouvements de la concurrence et maintenir une position de pointe sur le marché.

Durant mes deux années de BTS SIO, j’ai choisi d’orienter ma veille vers la sécurité du cloud. Pour rester informé, j’ai utilisé des flux RSS, effectué des recherches quotidiennes via Google Actualités et Bing Actualités, et mis en place des alertes Google sur des mots-clés spécifiques : Cloud, Sécurité, Cybersécurité.

Le ransomware Qilin classé au premier rang en avril 2025 avec 72 divulgations de fuites de données

Le groupe Qilin a été responsable de 72 fuites de données en avril, utilisant des outils tels que SmokeLoader et un nouveau chargeur .NET nommé NETXLOADER.

Patch d'avril 2025 121 vulnérabilités corrigées par Microsoft

Lors de son cycle de mises à jour mensuel, Microsoft a corrigé 121 vulnérabilités, dont 11 critiques et une faille zero-day activement exploitée. Les produits concernés incluent Windows, Office et Azure. Il est fortement recommandé d’appliquer ces correctifs rapidement pour assurer la sécurité des systèmes.

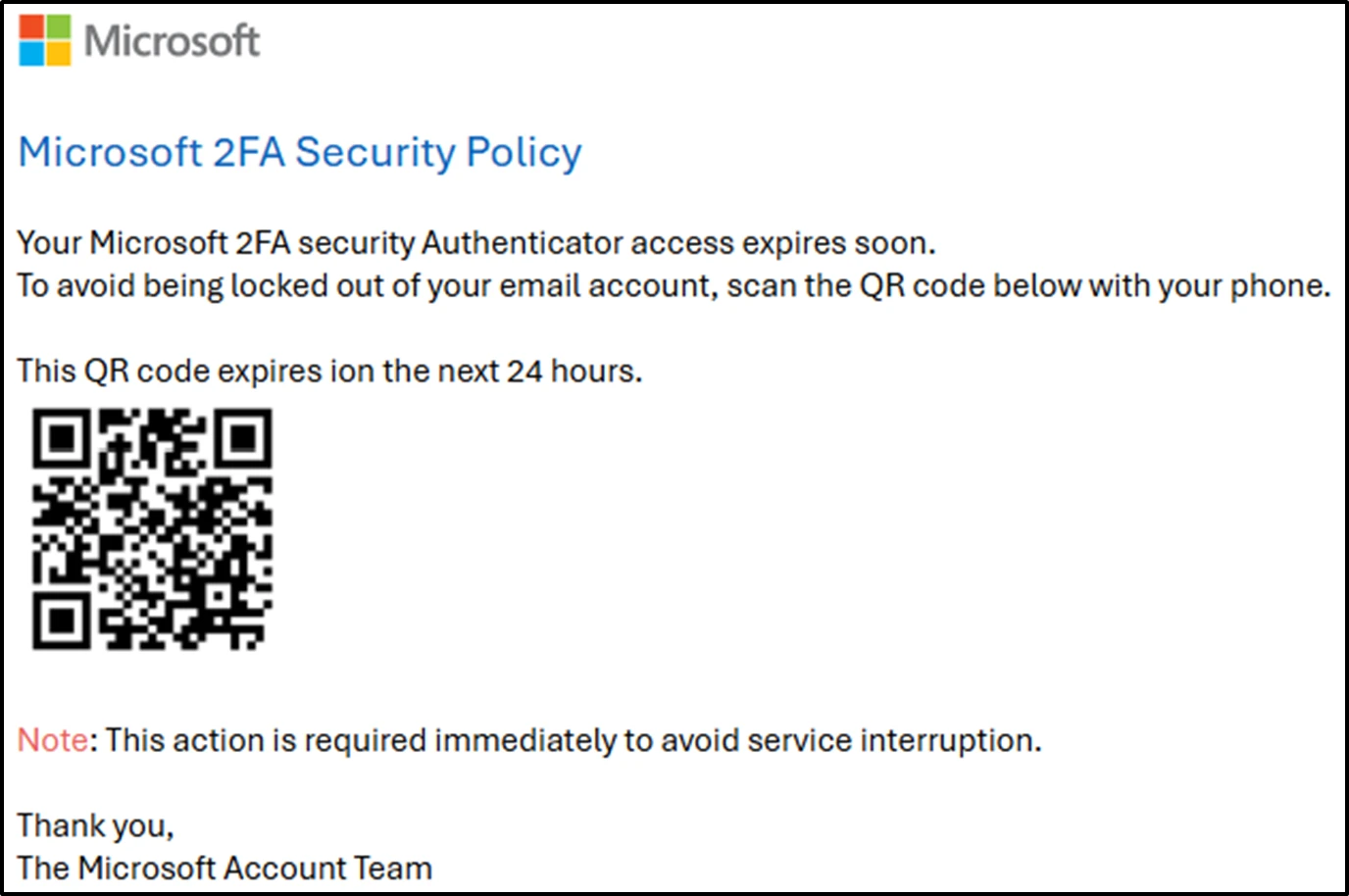

Augmentation des attaques de phishing via QR codes

Les cybercriminels exploitent de plus en plus les QR codes pour mener des campagnes de phishing, ciblant notamment les utilisateurs de Microsoft 365. Ces attaques, appelées “quishing”, utilisent des QR codes intégrés dans des e-mails ou des documents PDF pour rediriger les victimes vers des sites malveillants. Microsoft a renforcé ses outils de sécurité pour détecter et bloquer ces menaces

Attaque de XZ le 29 Mars 2024

Le 29 mars 2024, Andres Freund, ingénieur chez Microsoft, a identifié une anomalie sur Debian Sid : des connexions SSH présentaient une consommation CPU anormalement élevée et des retards inexpliqués. Son investigation a révélé l’existence d’une porte dérobée dans les versions 5.6.0 et 5.6.1 de XZ Utils, introduite par un contributeur nommé “Jia Tan”

https://fr.wikipedia.org/wiki/Attaque_de_XZ_Utils_par_porte_d%C3%A9rob%C3%A9e

https://nvd.nist.gov/vuln/detail/cve-2024-3094

Mes Flux RSS

- Multiples vulnérabilités dans Google Chrome (20 mars 2026)

De multiples vulnérabilités ont été découvertes dans Google Chrome. Elles permettent à un attaquant de provoquer un problème de sécurité non spécifié par l'éditeur.

- Multiples vulnérabilités dans les produits IBM (20 mars 2026)

De multiples vulnérabilités ont été découvertes dans les produits IBM. Certaines d'entre elles permettent à un attaquant de provoquer une exécution de code arbitraire à distance, un déni de service à distance et une atteinte à la confidentialité des données.

- Multiples vulnérabilités dans les produits Elastic (20 mars 2026)

De multiples vulnérabilités ont été découvertes dans les produits Elastic. Certaines d'entre elles permettent à un attaquant de provoquer une exécution de code arbitraire à distance, une atteinte à la confidentialité des données et un contournement de la politique de sécurité.